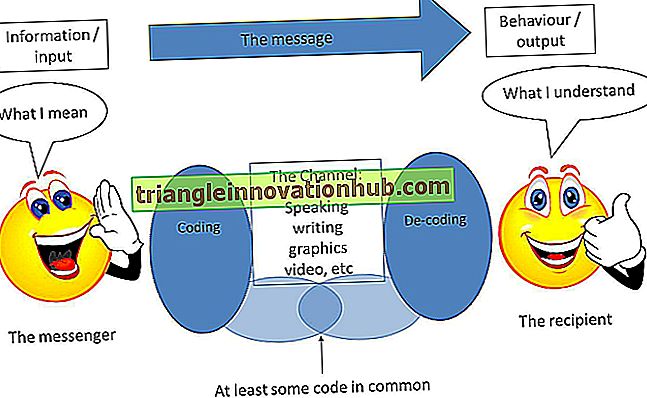

BT Altyapısının Güvenliğine Yönelik Olası Tehditler

BT altyapısının güvenliğine yönelik potansiyel tehditler genel olarak yedi kategoriye ayrılabilir!

Bir sisteme yönelik tehdit, güvenlik açığından yararlanan bir olaydır.

Resim Nezaket: lerablog.org/wp-content/uploads/2013/04/secure-your-data.jpg

(a) Yanlış veri girişi:

Veri girişinin tahrif edilmesi, BT altyapısı için büyük bir tehdittir. Bu tehdit şunlardan kaynaklanabilir:

(i) Mantıksız veya tutarsız veriler veya

(ii) Girilen verilerdeki değişiklikler veya

(iii) Girdi türünün yanlış yorumlanması (örneğin, makbuz olarak kaydedilmiş ödeme) veya

(iv) Veri elemanlarının veya tüm kayıtların izinsiz eklenmesi, silinmesi veya değiştirilmesi, veya

(v) Hata düzeltme prosedürlerinin yanlış kullanımı.

Bu tür tehditler verilerin bütünlüğünü ve güvenliğini tehlikeye atar ve normalde işletme için doğrudan mali kayıplara neden olur.

(b) BT altyapısının kötüye kullanılması:

BT altyapısının kötüye kullanılması, sınıflandırılmış bilgilerin rakiplere veya işletmenin diğer rakiplerine satılması kadar ciddi olabilir veya kişisel veri işleme faaliyeti için bilgisayar donanımı kullanımı kadar orta olabilir. Bilgilerin satılması veya programların listelenmesi ve kazanılmayan bilgilerin imha edilmesi veya değiştirilmesi, BT altyapısının kötüye kullanılması gibi diğer örneklerdir.

(c) İzinsiz erişim:

BT altyapısının kötüye kullanımının çoğu, yalnızca yerleşik erişim izinlerinin atlanmasıyla mümkündür. Erişim güvenlik sisteminin ihlali büyük bir tehdittir, çünkü yalnızca BT altyapısına zarar vermekle kalmaz, aynı zamanda erişim normal olarak kullanıcının kimliğini yanlış göstererek elde edildiğinden hasar için sorumluluk oluşturma görevini imkansız hale getirir.

Veri dosyalarının çalınması, uzaktan oturum açma yoluyla terminallere veya sistemlere yetkisiz erişim, şifrenin kırılması ve diğer yöntemler BT altyapısının güvenliği için ciddi bir tehdit oluşturabilir.

(d) Etkin olmayan güvenlik önlemleri:

Yetersiz güvenlik önlemleri ve bu önlemlerin etkisiz şekilde uygulanması sistemin kırılganlığını arttırmaktadır. Erişim izinlerinin zayıf tanımlanması, güvenlik ihlallerinin yetersiz veya eksik takibi ve hassas veriler üzerinde yeterli kontrolün bulunmaması, BT altyapısına yönelik tehdidi artırabilir.

(e) Operasyonel gecikmeler:

Bazen, BT altyapısı, temel temizlik prosedürlerinin çeşitli elemanlar üzerinde yetersiz tutulması nedeniyle tehdit altındadır. Düzenli disk kontrolü veya verilerin taşınması sırasında önleyici bakım veya veri kaybından hemen sonra sistem arızaları çok sık duyulur. Depolama ortamının yanlış etiketlenmesi ve hassas veya gereksiz verilerin silinmemesi gibi küçük hatalar bile BT altyapısının güvenliği için ciddi bir tehdit oluşturabilir.

(f) Sistem geliştirme süreci:

Güvenlik için birçok tehdit, yazılım geliştirme aşamasında güvenlik kesintilerinden kaynaklanmaktadır. Hatalı testler, sistemin test edilmesi ve uygulanması sırasında ve sonrasında meydana gelen değişiklikler üzerinde yetersiz kontrol yapılması, BT altyapısını ciddi güvenlik risklerine maruz bırakabilir.

(g) Haberleşme trafiği sıkışmaları:

Artan veri iletişimi trafiği, BT altyapısını, iletişim sistemleri üzerinde kontrolün başarısız olması riskine daha fazla maruz bırakıyor. Kötü tanımlama, doğrulama ve doğrulama, hem iletişim uzmanları hem de bilgi sistemi kullanıcıları için ciddi endişe verici konulardır. “Bir ağa bağlıysa sistemin güvenli olduğundan asla emin olamazsınız, güvencesiz olarak söyleyebileceğiniz tek şey güvensiz olmasıdır”.

Güvenlikle ilgili tehditlerin bir kombinasyonu, sistemin savunmasızlığını tanımlar ve çoğu durumda BT altyapısının savunmasız kısımları, farklı kişiler tarafından istismara maruz kalır. BT altyapısına yapılan saldırılar bilgisayar istismarı olarak da adlandırılabilir.